Визуализацията (краткият предварителен преглед) на линковете, които си разменяме през чат приложенията, е много удобна функционалност. Тя съдържа картинка и кратък текст, които ни насочват какво е прикаченото съдържание. Оказва се обаче, че това улеснение може да доведе до сериозни нарушения на поверителността и сигурността ви.

Как е възможно една обикновена функция да се превърне в заплаха

За да създаде подходяща визуализация, чат приложението трябва да посети връзката, да отвори файла там и да проучи какво има в него. В резултат на това, изпращането/получаването на линкове в някои чат приложения може да отвори вратички, които недоброжелатели да използват.

Instagram сървърите например изтеглят всеки един директен линк, който се изпраща в съобщение, независимо от големината му. Това означава, че хакерите спокойно могат да инжектират Java script в сървърите на Инстаграм.

Визуализацията на линковете е внедрена в най-популярните приложения за чат на iOS и Android. Кликайки върху нея може да се окаже, че давате достъп до IP адреси, излагате връзки, споделени в криптираните от край до край чатове или изтегляте значителен обем ненужна информация.

Как чат приложенията генерират визуализация на линковете

Използват се следните различни подходи:

- Не се генерира визуализация

Най-добрият вариант е да се откажете от прегледа на линкове. Оставете линкът, така както ви е изпратен, така че приложението да не го отваря, без да сте го посетили. Малко от приложенията обаче предлагат тази опция: Signal, Threema, TikTok, WeChat.

- Подателят генерира визуализацията на линка

При изпратен линк, приложението изтегля данните, генерира кратък преглед на страницата и го изпраща, прикачен към линка. Получателят има възможност бързо да погледне за какво става дума, без да е нужно да посещава линка – това го защитава от злонамерени съобщения. Така работят iMessage, Signal, Viber, WhatsApp.

- Получателят генерира визуализацията на линка

В този случай приложението автоматично отваря всеки получен линк, за да създаде кратък преглед. Това се случва без дори да кликате върху линка – достатъчно е само да отворите чата.

Защо това е най-лошият вариант и не се използва от популярните приложения? Подобно на уеб браузърите, чат приложенията посещават адреса (линка) и зареждат съдържанието чрез GET заявка. В нея включват IP адреса на телефона, за да знае сървърът къде да изпрати данните обратно. Това би било от полза за вас ако планирате да отворите линка. Но ако някой иска да узнае къде се намирате?

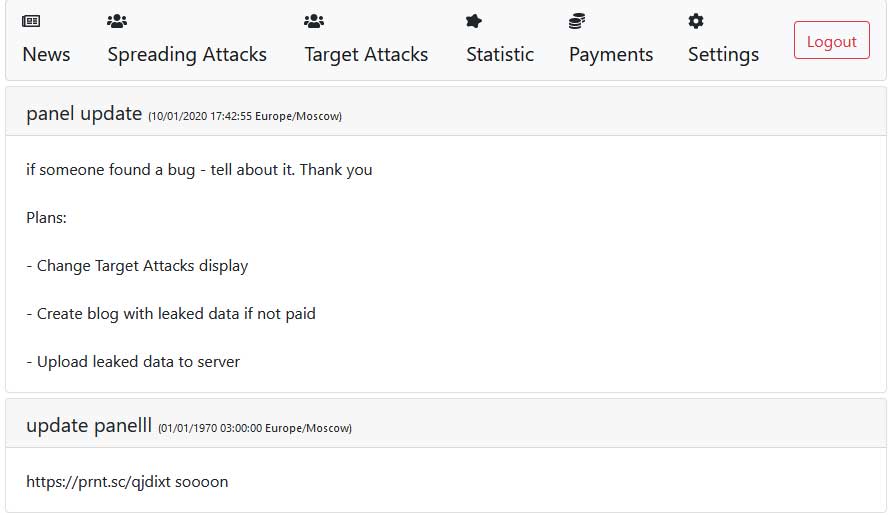

- Сървър генерира визуализацията

Това означава, че когато изпратите линк, той отива във външен сървър, който генерира визуализацията и я изпраща обратно на получателя и/или подателя. На пръв поглед този вариант изглежда по-приемлив от предходния. Но не и когато изпращате лични данни, а сървърът им направи копие, за да генерира визуализация.

Тук възниква и въпросът: Запазва ли сървърът тези данни? Ако отговорът е ДА, то за колко време и какво друго прави той с тях?

Приложенията, които работят по този начин са Discord, Facebook Messenger, Google Hangouts, Instagram, LINE, LinkedIn, Slack, Twitter, Zoom

Какви са рисковете и последиците за поверителността

-

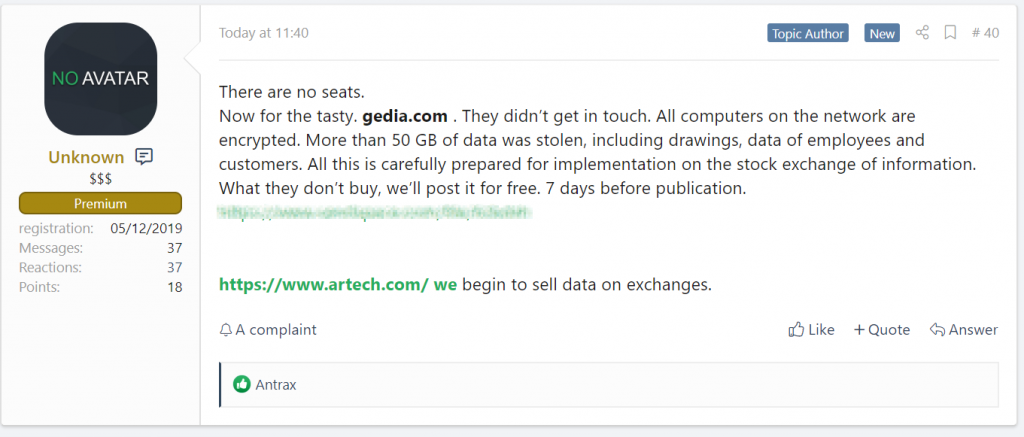

Създаване на неразрешени копия на лична информация

Споделените в чатовете линкове към документи могат да съдържат лична информация, предназначена само за получателите. Това могат да бъдат сметки, договори, медицински досиета или друга поверителна информация. Приложенията, които разчитат на сървъри за генериране на визуализации на линкове, могат да нарушават поверителността на своите потребители, като изпращат линковете, споделени в личен чат на своите сървъри. Въпреки че приложението се доверява на тези сървъри, не е сигурно какво точно изтеглят те. В държавите от ЕС действа Общ регламент за защита на личните данни (GDPR), който налага ограничения относно събирането, обработката и съхранението на лични данни.

-

Изтегляне на голямо количество информация

Повечето чат приложения, които разчитат на сървъри за генериране на визуализации на линковете, слагат ограничение на изтегляните данни. Причината за това е, че изтеглянето на твърде голям обем данни може да запълни капацитета на сървъра и да причини прекъсвания на услугите. Има приложения обаче – Facebook Messenger и Instagram – чиито сървъри могат да изтеглят дори много големи файлове (gigabytes).

-

Сриване на приложения и източване на батерията

Този проблем възниква при чат-приложенията, които не ползват сървъри за генериране на визуализация на линкове и когато приложението не е ограничило данните, които да се изтеглят. Негативният резултат ще е за вас: изтощена батерия и изразходвани данни. Това също може да доведе до непредвидено изчерпване на системни ресурси.

-

Разкриване на IP адреси

За да отвори връзка, телефонът ви трябва да комуникира със сървъра, към който сочи линка. Това означава, че сървърът ще знае IP адреса на вашия телефон, което може да разкрие приблизителното ви местоположение. Обикновено това не би представлявало голям проблем, ако можете да избегнете отварянето на връзки, които смятате за злонамерени. Но може ли да сте сигурни в това?

-

Изтичане на криптирани връзки

Някои приложения за чат криптират съобщенията от край до край. Това означава, че само подателят и получателят да ги прочетат. В такъв случай опцията за отваряне на визуализация от сървър трябва да е невъзможна. Но при някои приложения това не е така, например LINE.

-

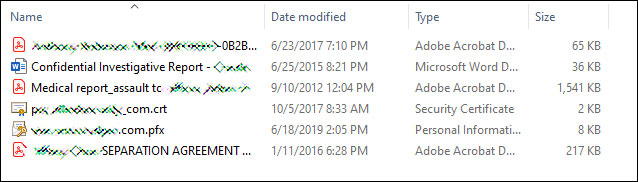

Изпълнение на потенциално злонамерен код върху сървърите за визуализация на линкове

Понастоящем повечето уебсайтове съдържат код на Javascript, за да ги бъдат по-интерактивни. Такива са и рекламите, които ни облъчват. Когато генерирате визуализации на линкове е добре да избягвате изпълнението на какъвто и да е код от тези уебсайтове. Никога не трябва да се доверявате напълно на линкове, които получавате в чата, още повече – от непознат.

Чат приложенията не изчерпват списъка

Чат приложенията не са единствените, които генерират визуализация на линкове. Много приложения за електронната поща, бизнес приложения, приложения за запознанства, игри с вграден чат и др. могат да генерират визуализации на линкове по начин, който да окаже негативно влияние върху сигурността и поверителността ви.

Повече информация по темата може да прочетете в това проучване.