Хакерите, които през 2015 г. оставиха стотици хиляди в Украйна без електричество, си имат наследник. Новооткритият зловреден код и групировката зад него носят името GreyEnergy. Според продължило три години проучване на компанията за киберсигурност ESET, организацията вероятно се занимава с шпионаж и подготвя нови кибератаки.

GreyEnergy е засечен от анализаторите на ESET при таргетирани атаки срещу организации в Украйна и Полша, които обаче не са нанесли значими щети. Името на заплахата е заигравка с BlackEnergy – зловреден код, който през декември 2015 г. предизвика авария в електроразпределителната мрежа на Украйна и остави 230 хил. души без електричество. „През последните 3 години забелязахме, че GreyEnergy таргетират организации в Украйна и Полша“, коментира Антон Черепанов, който оглавява разследването на ESET срещу хакерската организации.

Прочетете още: GreyEnergy: една от най-големите кибер заплахи се завръща с нов арсенал

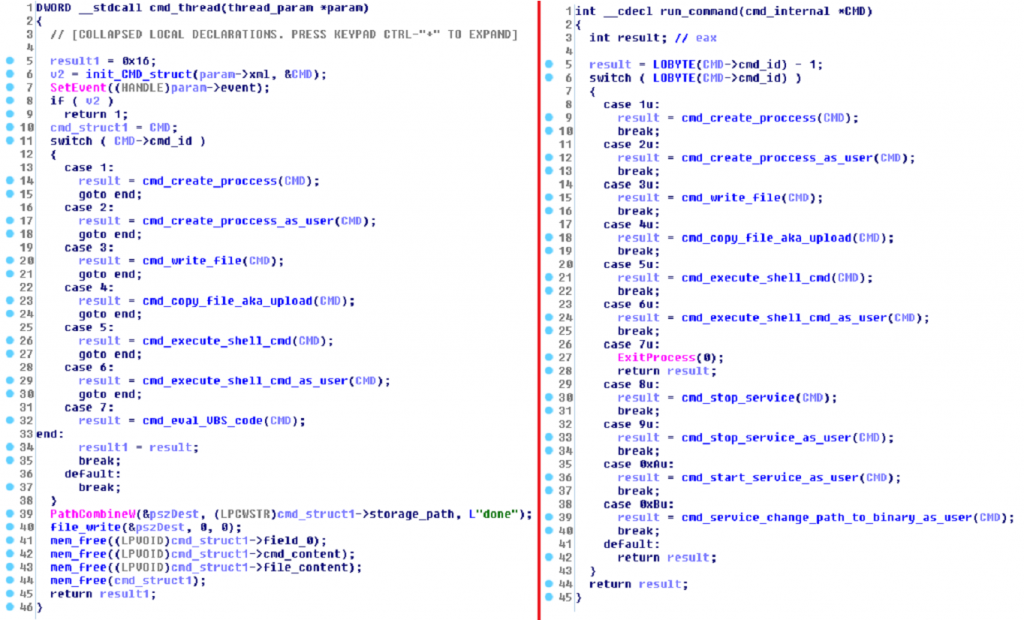

Според Черепанов има редица сходства между зловредния код, използван от BlackEnergy и GreyEnergy. И в двата случая той е съставен от модули, целта му са едни и същи ораганизации и следите му са прикрити чрез Tor мрежата.

ESET вече предостави доказателства, че BlackEnergy има връзка с TeleBots, която таргетира организации не само в Украйна, но и по целия свят. През 2017 г. TeleBots влезе в новините заради рансъмуера NotPetya, който парализира дейността на компании в Украйна, Европа, Азия и Америка.

Засега GreyEnergy действа значително по-скрито в сравнение с BlackEnergy и TeleBots. Групата се ограничава основно до шпионаж и разузнаване, без да нанася поражения от мащабите, в които го правят BlackEnergy и TeleBots. Според ESET това означава, че в момента GreyEnergy проучва потенциални цели и се подготвя за бъдещи атаки.