Нова хакерска кампания таргетира разработчиците на свободна практика. Тя използва измамни обяви за работа, за да ги подмами да изтеглят зловреден софтуер, маскиран като легитимни инструменти.

Кампанията се разпространява предимно чрез хранилищата на GitHub и разчита на желанието на фрийлансърите да си осигурят възможности за работа от разстояние.

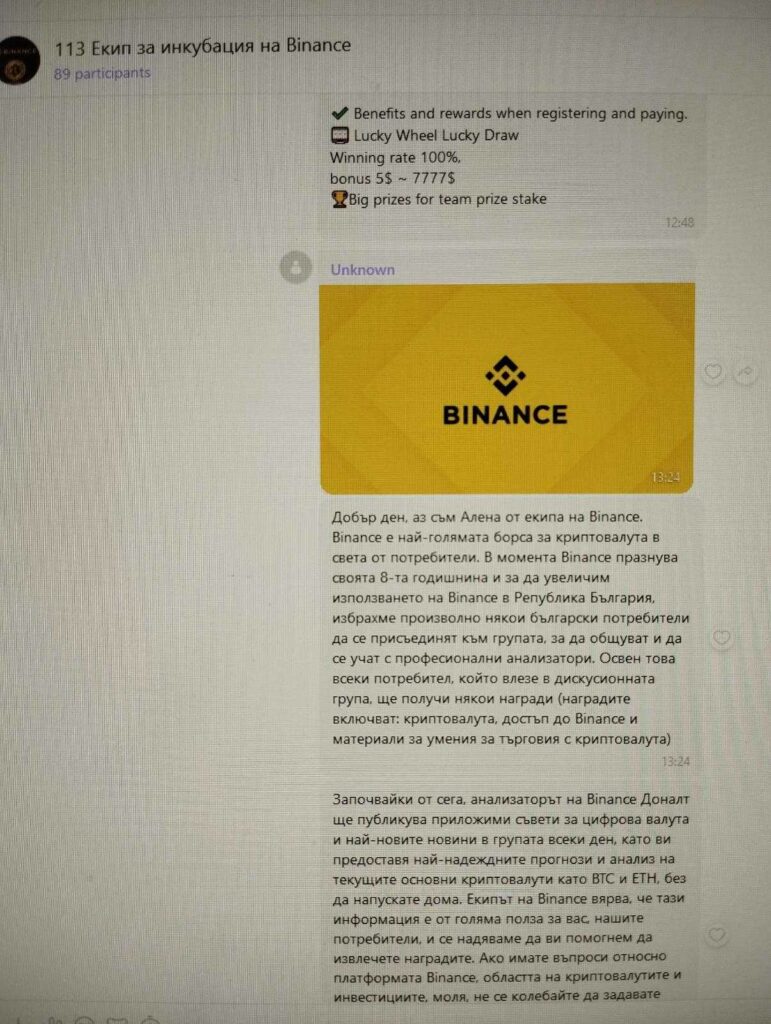

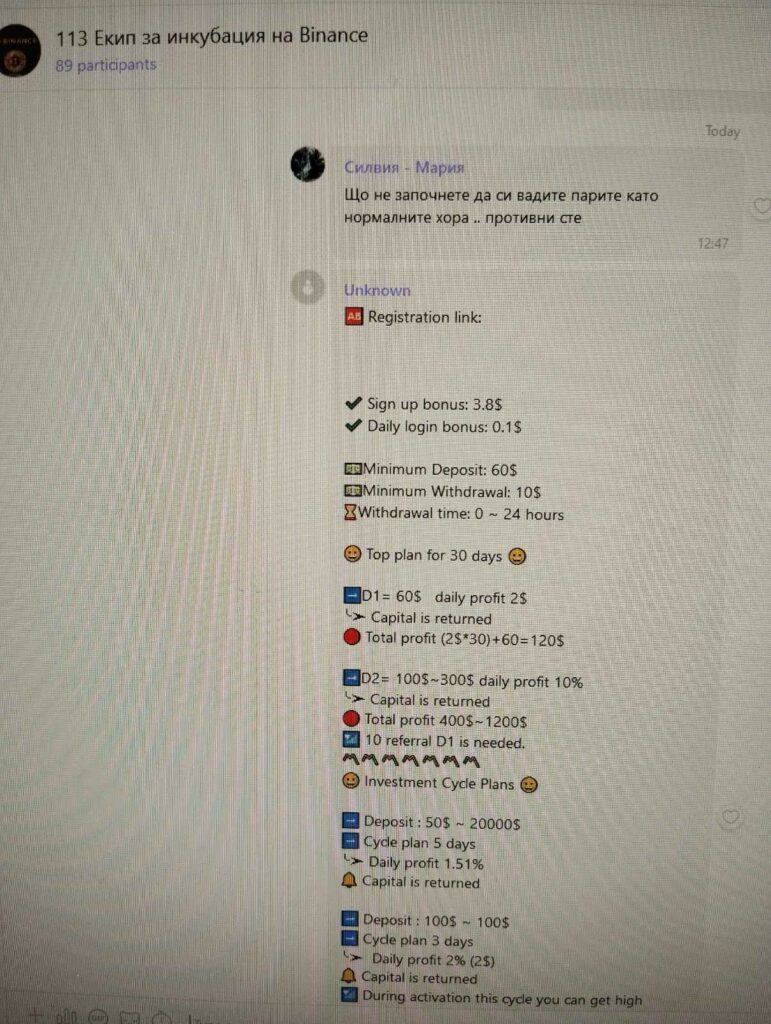

Нападателите се представят за известни компании, които предлагат привлекателни възможности. Създават фалшиви уебсайтове и разпространяват зловреден софтуер под прикритието на професионални инструменти за разработка. Те компрометира системата на жертвата и позволяват кражба на идентификационни данни и инсталиране на допълнителни полезни товари.

За да се предпазят, разработчиците трябва:

- да бъдат внимателни, когато кандидатстват за работа на свободна практика онлайн;

- да проучват задълбочено предложенията и потенциалните работодатели;

- да избягват изтегляния от непознати хранилища на GitHub;

- да поддържат системите си актуализирани с надежден софтуер за сигурност.