Опазването на личните ни данни (трябва да) е приоритет номер едно за всеки от нас. Затова ще ви разкажем как да намалите риска за прекомерно споделяне или дори източване на информация за вас чрез конфигурация на браузъра ви или чрез инсталиране на допълнителни добавки.

В първия ни материал по темата ви показахме как да използвате външни добавки, за да подобрите сигурността си и да опазите личните си данни. Това, обаче, не е всичко, което браузърът ви може да ви предложи – има още някои малки детайли, които вероятно не искате да пропуснете.

Ето няколко съвета за това как да вземете максимума от вградените функционалности на браузъра ви за сигурност.

Mozilla Firefox

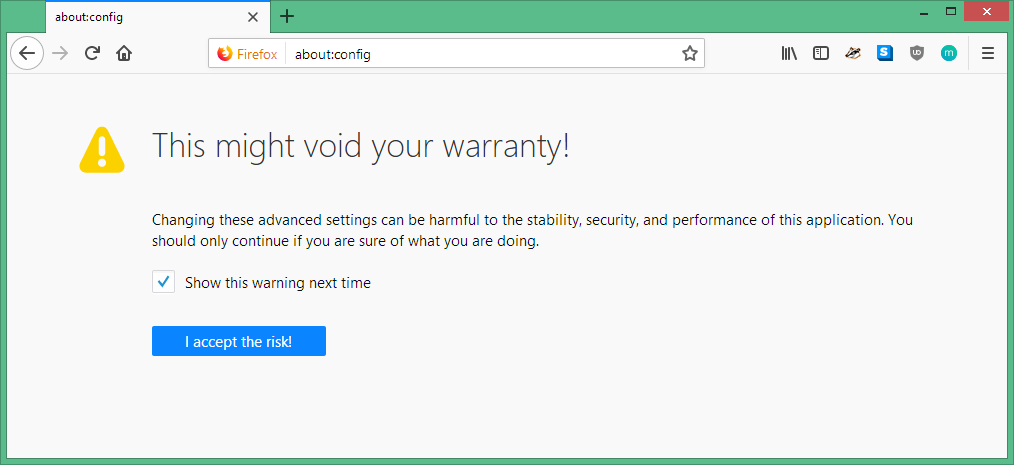

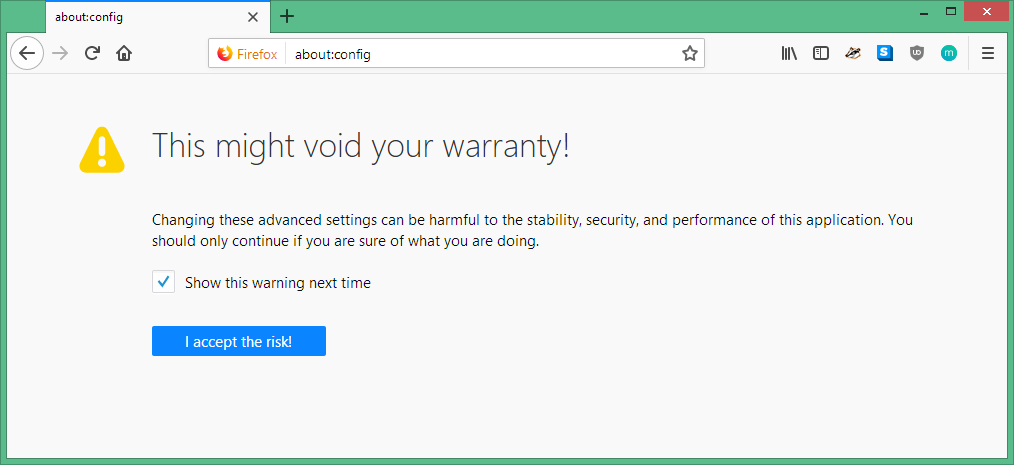

За да достъпите настройките на браузъра, въведете about:config в адресната лента и приемете предупреждението.

Препоръчителни настройки:

privacy.firstparty.isolate = true

Въведено като част от Tor Uplift проекта, тази настройка изолира идентификаторите на браузъра ви (примерно – бисквитки) до първоначалния домейн, предотвратявайки следенето в други домейни.

privacy.resistFingerprinting = true

Отново въведена в Tor Uplift проекта, тази настройка предпазва браузъра ви от fingerprinting.

privacy.trackingprotection.enabled = true

Това е вградената настройка за спиране на следенето на Firefox. Ако вече използвате филтри от трети страни (като от uBlock Origin), настройте този параметър на false, за да използвате филтрите на добавката.

browser.send_pings = false

Този параметър пречи на сайтове да следят кликовете ви.

dom.battery.enabled = false

Този параметър пречи на сайтове да следят нивото на батерията на лаптопа ви (да, вече и това е възможно).

dom.event.clipboardevents.enabled = false

Забранете на сайтовете да проследяват кога и какво сте селектирали и копирали от страницата.

geo.enabled = false

Забранява геолокацията.

media.navigator.enabled = false

Не позволява следенето на статуса на камерата и микрофона ви.

webgl.disabled = true

WebGL е потенциален риск за сигурността. Научете повече

network.IDN_show_punycode = true

Показването на punycode-a на един домейн може да ви позволи да различите оригинален такъв от домейн, използван за фишинг. Това се дължи на факта, че браузърът ви ще показва специалните символи които се използват да наподобят даден домейн.

Google Chrome

Настройки

В случая на Chrome, имаме основни настройки и едно нововъведение, което може би не сте използвали досега – флагове.

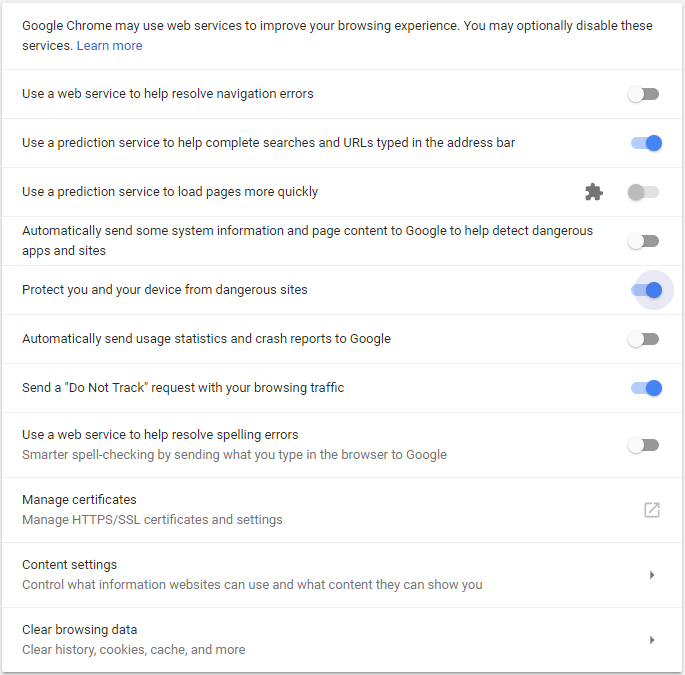

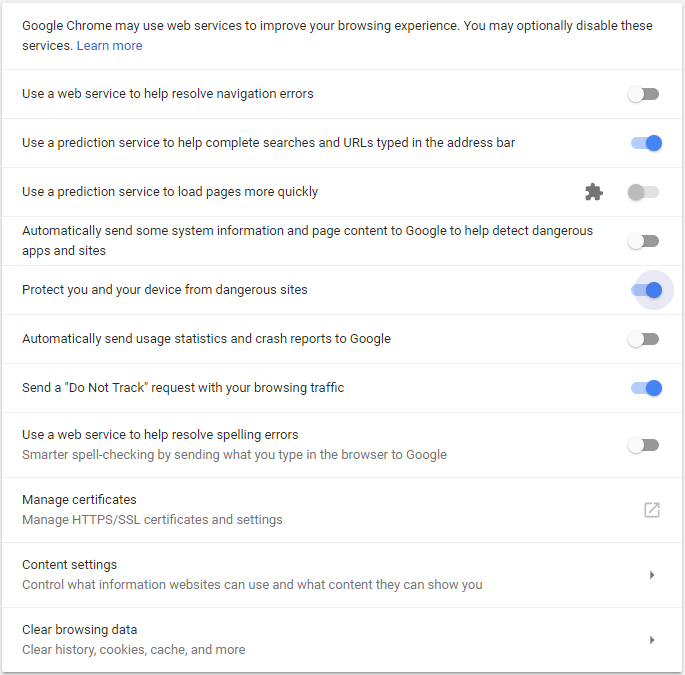

За да достъпите до настройките е нужно само да кликнете върху крайния бутон отдясно на адресната лента и да изберете Settings.

Оттам е нужно да стигнете до „Advanced Settings”, където се намира секцията Privacy & security

В нея можете да въведете настройките както са показани на изображението по-долу или да изберете сами за себе си.

Флагове

За да стигнете до флаговете на Chrome e нужно да въведете chrome://flags в адресната лента.

Предупреждение: Някои от тези функции могат да повлияят на стабилността на браузъра ви.

Флагове за по-добра поверителност:

#disable-hyperlink-auditing

Забранява проследяването на линковете, върху които кликате

#reduced-referrer-granularity

Изпраща по-малко информация за сайтът, от който идвате на нова страница

Флагове за подобрение на сигурността

#extension-content-verification – Strict

Проверява съдържанието на браузърни добавки, с цел да предотврати обмена на информация с трети приложения.

#enable-permissions-blacklist

Сравнява сайтовете, които посещавате срещу black list-a на Google и забранява различни типове достъп за тях ако има съвпадение.

Подобрения на сигурността в бета

#enable-site-per-process

Всеки уебсайт се изпълнява в отделен процес, където междусайтовите iframe елементи не могат да си взаимодействат с процесите на други страници.

Заключение

Като цяло, към момента Mozilla Firefox се движи напред към подобряване на потребителската поверителност по достъпен и ясен начин, докато Chrome дълбае на едно място. Това не прави единия браузър по-добър от другия, но е видим показател за интересите на създателите им.

Без значение дали използвате единия или другия, последвайте препоръките ни в предишната част, за да си подсигурите възможно най-много поверителност и сигурност онлайн.

Бъдете винаги в крак с новините от света на информационната сигурност – станете наши фенове във Facebook.