Последен ъпдейт на 28 юни 2018 в 01:51 ч.

В последно време се убедихме, че потребителят действително е най-слабото звено в системата на информационна сигурност на една компания. Без значение дали става дума за откуп, фишинг или кражба на лични данни, изглежда, че винаги има намесен служител, който волно или неволно отваря вратите за киберпрестъпниците.

Служителят е най-слабото звено

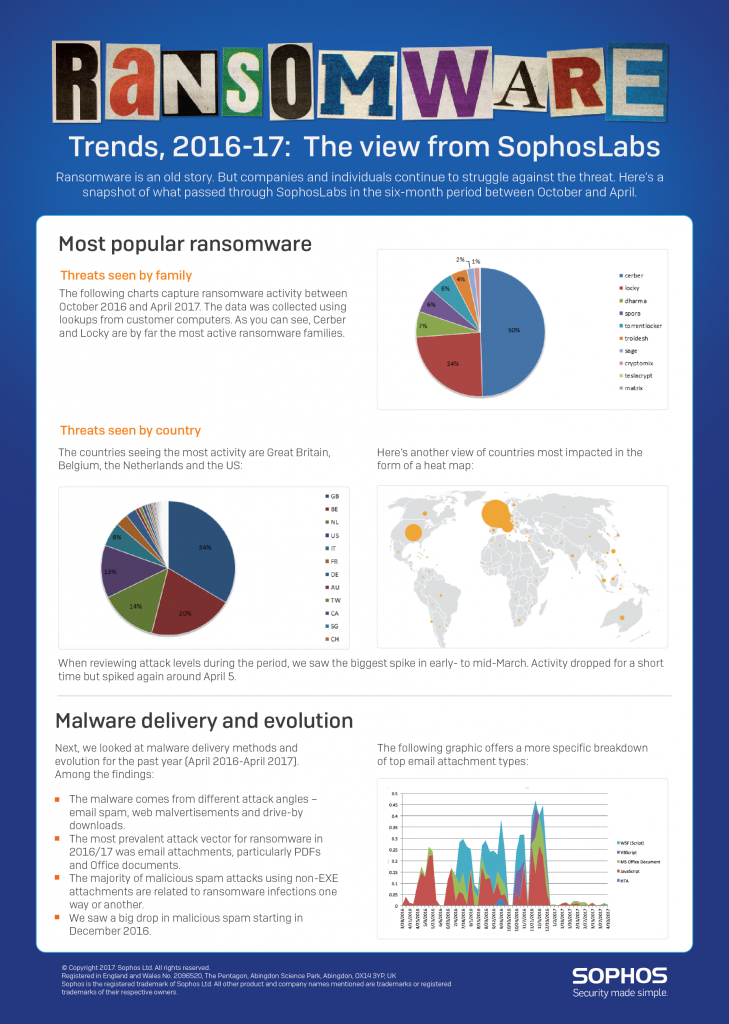

Хакерите разчитат все повече на обикновените потребители в една система, за да получат нерегламентиран достъп до нея. Скорошно проучване показа, че всяка втора фирма на запад е била жертва на ransomware през последните 12 месеца, а повечето компании са претърпели един или друг киберпробив в системата си. България не е изключение от тази статистика. Да си припомним случая с фалшивия имейл от НАП, съдържащ архивен файл с троянски кон Nemucod, който подканваше потребителите да се запознаят с промени в регламента за подаване на приходни декларации. Разархивиране на прикачения файл на офисен компютър води до задействане на вируса, който от своя страна започва да тегли и инсталира други зловредни кодове, потенциално компрометирайки цялата система.

В повечето случаи в България и в чужбина, грешка от страна на служителя води до създаване и експлоатиране на уязвимости. Но именно фактът, че това се дължи на човешко действие прави тези вид заплахи толкова трудни за преодоляване.

Almost half of IT security incidents are caused by company employeeshttps://t.co/LpvclZBqho via @TechRepublic#training #security pic.twitter.com/vwVPeZT2u6

— Pensar (@Pensar_IT) July 18, 2017

Какви действия да предприемем, за да предпазим бизнеса си от човешка грешка?

Най-доброто решение за опазване на корпоративната инфраструктура от човешка грешка е превенцията, а отговорността за взимането на предпазни мерки е в ръководството на компанията.

Първата стъпка е въвеждането на корпоративни политики, които да са част от официалните правила на работа. Текстът трябва да е практичен, лесен за осмисляне и да съдържа най-често срещани случаи. Това ще увеличи шанса за спазване на правилата.

Втората, далеч по-важна стъпка, е инвестицията в трейнинги за информационна сигурност.

„Инвестирайте в трейнинги по информационна сигурност. Статистиката показва, че компаниите, чиито служители са преминали подобно обучение, са 75% по-малко уязвими спрямо останалите“, твърди Марк Брунели от американската фирма за криптирани облачни услуги Carbonite.

Експертът добавя, че това е най-ефективната „първа линия на защита“ срещу потенциална атака.

Третият подход, който препоръчват експертите е показването на съвети за поддържане на информационна хигиена по време на работа, например през push нотификации в Интранет или с имейл-напомняне към всички служители. Колкото по-често се показват тези съвети, толкова по-вероятно е те да бъдат следвани.

Ето пример за 5 простички правила, които всеки служител може да следва:

- Не отговаряйте на подозрителни имейли

- Няма случай, в който някой да има основание да ви поиска информация за потребителско име или парола! Не я давайте!

- Не кликвайте върху подозрителни линкове и банери!

- Ъпдейтвайте софтуера регулярно, включително и антивирусната си програма

- Замислете се дали има основание да предоставяте лична информация, когато ви бъде поискана

Не на последно място по-напредналите мениджъри могат да поискат инсталирането на специални софтуери за превенция на загуба на информация (Data Loss Prevention [DLP]), които показват предупреждения в рискови случаи като изпращането на вътрешни документи към външни имейл адреси или използването на опасни програми и сайтове по време на работа.

Интегрирането на един или повече от тези подходи в работния процес ще намали значително риска от компрометиране на ключови бизнес процеси.