Киберпрестъпниците използват трик за изключване на вградената в iMessage на Apple защита срещу фишинг. Чрез него те подмамват потребителите да активират отново деактивираните зловредни връзки.

Тъй като смартфоните навлизат все повече в ежедневието на хората, хакерите все по-често прибягват до smishing атаки. За да предпази потребителите, Apple iMessage автоматично деактивира връзките в съобщенията, получени от непознати податели. Това важи както за имейл адреси, така и за телефонни номера. Ако потребителят отговори на съобщението или добави изпращача в списъка си с контакти обаче, връзките се активират.

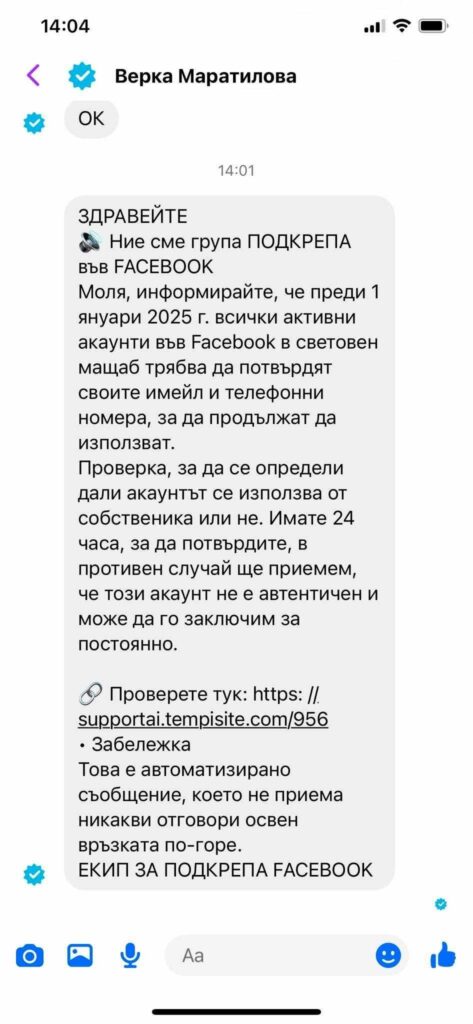

В последните месеци се наблюдава рязко увеличение на smishing атаките, които се опитват да подмамят потребителите да отговорят на даден текст. Хакерите изпращат съобщения, свързани с доставки или неплатени задължения. В него те искат от потребителите да отговорят с „Y“, за да активират връзката.

Нападателите разчитат на факта, че хората са свикнали да въвеждат STOP, Yes или NO, за да потвърждават срещи или да се отказват от текстови съобщения. Дори ако потребителят не кликне върху активираната връзка веднага, това, че взаимодейства, означава, че е подходяща цел за последващи фишинг атаки.

Джейк Мур, глобален съветник по сигурността в ESET, е категоричен:

„Избягвайте да отговаряте на съобщения от непознати контакти. Винаги проверявайте легитимността на всяко съобщение, независимо дали става въпрос за iMessage или в рамките на която и да е платформа. Чак след това предприемайте каквото и да е действие, особено ако то изисква чувствителна информация“.