Последен ъпдейт на 28 юни 2018 в 01:19 ч.

Можете ли да си представите живота без безжичен интернет? Не? И ние. Без значение дали сте вкъщи или на работа, на кафе или на разходка в парка, най-вероятно някъде близо до вас се намира WiFi рутер. Ако рутерът, през който ползвате интернет, не е защитен правилно, може да си навлечете доста неприятности – част от които са да бъдете подслушвани, да ви бъдат откраднати пароли за достъп и т.н.

Самите рутери разполагат с вградени системи за защита. От вас (независимо дали сте системен администратор или просто домашен потребител) се очаква просто да ги включите и конфигурирате. След това остава забавлението от един по-сигурен интернет. Ето какво да направите:

- Не можете да имате доверие на фабричните настройки

Вероятно от момента, в който сте получили рутера си – било то от магазина или от интернет доставчика, вие не сте променяли настройките му. Знаете ли, че липсата на сигурни настройки е една от най-големите уязвимости на домашните мрежи?

Запомнете: Фабричните пароли не са уникални и само за вас и вашето устройство.

Всяко устройство излиза от производство с фабрично настроени имена и пароли за достъп. Те са познати на всички, които могат да търсят в Google – включително съседа, който иска да си поиграе с мрежата ви. Ако не искате тя да крещи „Добре дошли!“ на всички желаещи да се упражняват върху нея, е важно да смените тези пароли със сложни и дълги фрази. Освен това е препоръчително и да използвате по-стабилен метод за сигурност като WPA2-PSK AES (задава се от менюто за парола на безжичната връзка).

Друг проблем на фабричните настройки са отворените портове – крайната точка на онлайн комуникацията от ваша страна, на която рутерът ви очаква връзка. Повечето от тях са за специфични услуги, като FTP (порт 21), SSH (22), Telnet (23), HTTP (80), HTTPS (443) или SMB (139, 445). Проверете настройките си и забранете всички портове, които не използвате. Ако не сте сигурни как да го направите, потърсете в наръчника за употреба на вашето устройство или онлайн.

- Непознатите свързани устройства могат да бъдат забранени

Всички рутери позволяват да видите колко и какви устройства са свързани с тях. Когато видите непознати такива, може би някой вече се е сетил да се възползва от несигурните ви настройки.

За ваш късмет, всички рутери ви позволяват да разрешите или забраните само определени устройства, най-често използвайки техния MAC адрес. Ако мрежата ви е малка (например – вкъщи), можете ръчно да ограничавате достъпа само до вашите устройства.

- Обновленията ви досаждат, но и държат опасностите на разстояние

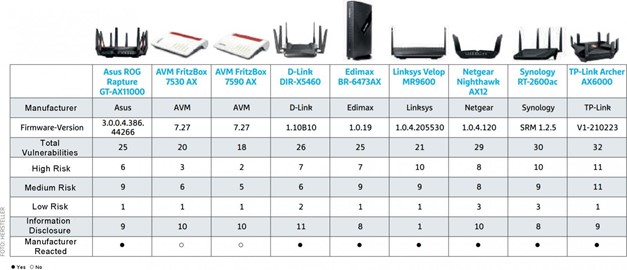

Вероятно ежедневно някое приложение ви „мрънка“, че има нова версия. Същото е и с фирмения софтуер на рутерите (firmware). И в двата случая не трябва да отказвате или отлагате инсталацията – тя може да ви спести много главоболия. Инсталирайте новите версии на софтуера за рутера си и всички устройства в мрежата, за да сте сигурни, че производствени грешки не ви поставят в опасност.

Добра причина за това са скорошни атаки като KRACK (Key Reinstallation AttacCK). Този вектор за атака се възползва не толкова от самите уязвимости на рутера ви, колкото от начина, по който устройствата в мрежата комуникират с него.

- Допълнителни настройки ви дават още начини да се защитите

Разделите „Advanced” или „More” в менюто вероятно крият различни ценни функции като защита срещу различни типове DoS (Denial of Service) атаки. Прегледайте внимателно какви възможности ви дават и потърсете всички допълнителни защитни функции на рутера си в потребителското ръководство или онлайн.

Няма да ви отнеме нищо повече от един-два клика, за да ги конфигурирате, а те могат да ви спестят часове изгубен труд и недостъпни услуги.

Бъдете винаги в крак с новините от света на информационната сигурност – станете наши фенове във Facebook.