Последен ъпдейт на 28 юни 2018 в 13:29 ч.

Началото на 2018-та година ни донесе един от най-мащабните проблеми за сигурността на личните ни данни до момента. Както вероятно вече знаете, става въпрос за феномените Meltdown и Spectre. Заплахата започна като „бъг в Intel процесорите“, произведени през последните 10 години. В последствие се разрасна в заплаха за всички производители на процесори и доведе до пренаписване на определени системни компоненти от всяка от най-популярните операционни системи за мобилни устройства, компютри и сървъри.

Но проблемът е далеч от решен.

Факт е, че грешки се допускат и уязвимости се откриват постоянно – както в софтуера, така и в хардуера. Принципно и двете са поправими с патчване на въпросния софтуер или фърмуеъра на засегнатата хардуерна част. Различното тук е, че тези две засягат самата хардуерна структура на процесора – нещо поправимо единствено чрез заменянето му с незасегнат такъв.

Докъде стигна решението на проблема

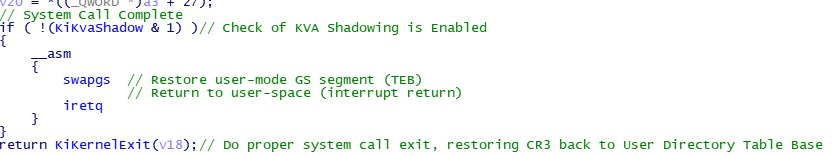

Това, което светът получи като решение е допълнителен слой защита, който не прави атакуването на уязвимостите напълно невъзможно, но сериозно го затруднява. Всяка популярна операционна система и кореспондиращото ѝ устройство са или вече обновени, или им предстои да бъдат възможно най-скоро. За жалост, има и уловка – допълнителната сигурност ви носи и леко забавяне на работата на машината. Много от нас с радост биха платили тази цена за сигурността си, но не всички се сещат, че в определени случаи няма какво да им се даде в замяна.

Докъде не стигна

Точно такъв е случаят на част от засегнатите процесори – тези с ARM архитектура. Те са навсякъде – от мобилния ви телефон, през смарт-телевизора, до „умния“ чайник на съседката. По-голямата част от свързаните устройства, принадлежащи към т.нар. „Internet of Things” (Интернет на нещата), притежават ARM чипове, които остават уязвими. Въпреки че от ARM съобщават, че работят по подсигуряването на близо милиард нови чипове, то самия мащаб на приложението на хардуера им е толкова голям, че дори и такова мащабно подновяване може да се окаже недостатъчно.

По-специфичното в ситуацията с този производител е, че заради големия наплив от свързани устройства, голяма част от тях биват закупени, въведени в експлоатация и (доста често) забравени от клиента. Също толкова голяма част, обаче, биват забравени и от производителя, което значи, че уязвимостите при тях може и да не бъдат „закърпени“ от нито едната от двете страни.

И какво като телевизорът ми ме наблюдава?

Тук вече вероятно се питате – „Колко пък чувствителна информация може да издаде телевизорът ми за мен?“. Отговорът е прост – повече от достатъчно. Не забравяйте, че като започнем от паролата на безжичната ви връзка и минем през всяко едно малко парченце информация, което споделяте с устройствата си, възможностите за експлоатация не са никак малко. Това, че в голяма част от случаите, самата комуникация между устройствата не е криптирана, също допринася за проблема.

В оставащите няколко години от живота на всяко засегнато и забравено устройство, хората около вас (а защо не и вие) ще са обградени от уязвими чипове. Поправянето им на хардуерно ниво е непосилно, а на софтуерно – нереално. Единственото, което можете да направите е да се информирате добре какво купувате. Можете да следите и как протича реакцията на производителите към Spectre и Meltdown. Съобразявайте се и с това колко и какво споделяте с „интелигентните“ устройства около вас.

Бъдете винаги в крак с новините от света на информационната сигурност – станете наши фенове във Facebook.