Мащабна фишинг кампания таргетира хиляди хранилища на GitHub с измамни предупреждения за нарушение на сигурността. Имейлите подмамват разработчиците да разрешат злонамерено OAuth приложение. То предоставя на нападателите пълен контрол над техните акаунти и код.

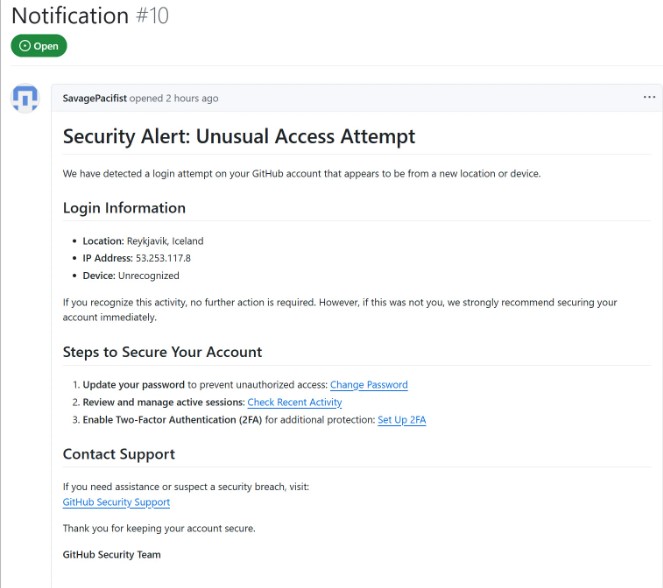

„Сигнал за сигурност: Необичаен опит за достъп Открихме опит за влизане във вашия акаунт в GitHub, който изглежда от ново място или устройство“, се казва във фишинг съобщението.

То е едно и също за всички таргетирани потребители, като „необичайната активност“ идва от Рейкявик, Исландия, и IP адрес 53.253.117.8. Нападателите призовават разработчиците да актуализират паролата си, да прегледат активните сесии и да активират 2FA, за да защитят акаунтите си. Всички линкове за тези препоръчани действия обаче водят до страница за оторизация на GitHub за OAuth приложение „gitsecurityapp“.

Ако по погрешка сте дали разрешение на злонамереното OAuth приложение, трябва незабавно да отмените достъпа му:

- влезете в Settings на GitHub и след това в Applications;

- забранете достъпа на всички непознати или подозрителни GitHub или OAuth приложения;

- търсете приложения с имена, подобни на „gitsecurityapp“;

- огледайте внимателно за нови или неочаквани GitHub работни процеси и дали са създадени частни gists;

- променете вашите идентификационни данни и токени за оторизация.