Активна хакерска кампания, свързана с Русия, краде акаунти в Microsoft 365 чрез device code phishing.

Целите са в правителствения и неправителствения сектор, IT услугите и технологиите, отбраната, телекомуникациите, здравеопазването и енергетиката. Кампанията засяга организации в Европа, Северна Америка, Африка и Близкия изток.

Според Microsoft зад нея стои групата Storm-237.

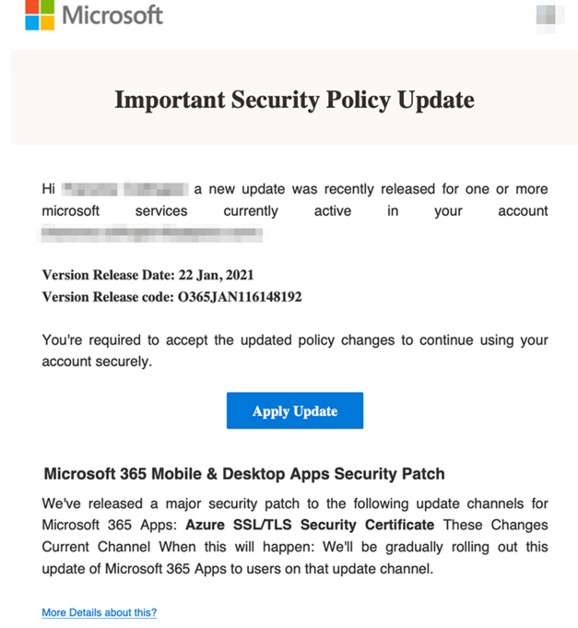

Устройствата, които нямат поддръжка на клавиатура или браузър, като например смарт телевизори и някои IoT, разчитат удостоверяване чрез код. Групата злоупотребява с това, като подвежда потребителите да въвеждат генерирани от нея кодове на легитимни страници за влизане.

За да се защитите:

- наложете стриктни политики за достъп в Microsoft Entra ID, за да се ограничи използването му до доверени устройства или мрежи;

- използвайте регистрационните дневници на Microsoft Entra ID, за да идентифицирате бързо голям брой опити за удостоверяване за кратък период от време.