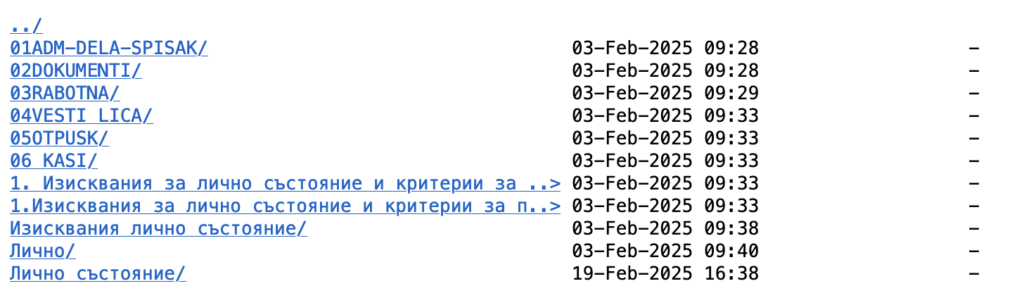

Хакерската група Ransomhouse обяви, че притежава данни, източени от информационните системи на Върховния административен съд (ВАС). За да докаже твърдението си, тя публикува списъци с имена и лични данни на служители, молби за отпуски и различни документи.

„Уважаемо управление на Върховния административен съд на България, съветваме ви да се свържете с нас“, пишат на сайта си хакерите.

„Все още установяваме дали това наистина са наши данни“, обяви изпълняващият функциите председател на ВАС Георги Чолаков.

По думите му Висшият административен съд се е разминал с по-големите проблеми, защото постановяването на актовете се извършва на хартия.

На 27 януари хакерската атака срина за дни Единната деловодна информационна система, използвана от всички административни съдилища в страната. Според Георги Чолаков вероятно заради човешка грешка тя е била поразена от ransomware софтуера White Rabbit.

Той призна, че е имало искане за откуп, но категорично отрече да има загуба на данни от Единната деловодна информационна система.